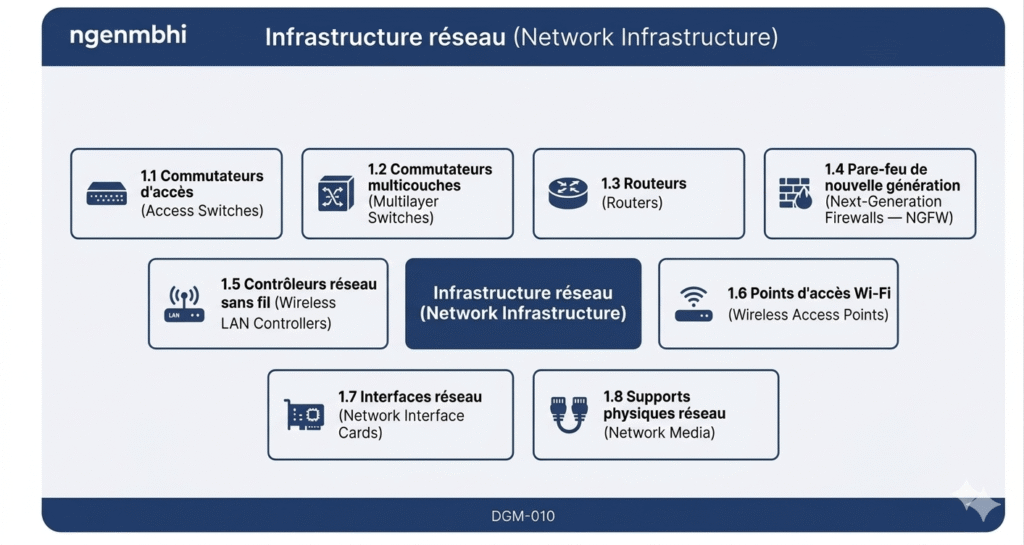

Infrastructure réseau (Network Infrastructure)

Comprendre les composants, vulnérabilités et bonnes pratiques d’un réseau moderne

Introduction

L’infrastructure réseau (Network Infrastructure) constitue l’ossature technique sur laquelle reposent les services numériques d’une organisation. Elle assure la connectivité, la circulation de l’information, la segmentation, la performance et la sécurité du système d’information (Information System — IS).

Comprendre chaque composant, ses fonctions, ses vulnérabilités (Vulnerabilities) et les bonnes pratiques (Best Practices) associées est essentiel pour construire un réseau résilient, capable de soutenir les enjeux de cybersécurité modernes et les impératifs métier (Business Needs) des PME européennes.

Cette page propose une analyse pédagogique de chaque élément de l’infrastructure réseau : rôle, faiblesses, attaques possibles, impacts métier, bonnes pratiques, ainsi que les appareils typiquement utilisés dans les PME (Cisco, HPE/Aruba, Juniper).

1. Commutateurs d’accès (Access Switches)

Comprendre les fonctions opérationnelles (Operational Functions)

Les commutateurs d’accès (Access Switches) connectent les utilisateurs aux services internes. Ils assurent la commutation en couche 2 (Layer 2 — L2), appliquent la segmentation via les réseaux locaux virtuels (Virtual Local Area Networks — VLAN) et constituent le premier niveau de contrôle du trafic. Leur stabilité influence directement la performance et la qualité de l’expérience utilisateur.

Identifier les vulnérabilités (Vulnerabilities)

Les vulnérabilités proviennent de ports non sécurisés, de protections L2 désactivées, de firmwares obsolètes ou de l’absence d’authentification réseau (IEEE 802.1X). Ces failles permettent des manipulations locales : usurpation, interception ou redirection du trafic.

Reconnaître les attaques possibles (Attack Vectors)

Les attaques fréquentes incluent l’usurpation ARP (ARP Spoofing), le saut de VLAN (VLAN Hopping), les serveurs DHCP malveillants (DHCP Rogue) et la saturation de la table MAC (MAC Flooding). Ces attaques sont simples à effectuer sur un LAN mal protégé.

Évaluer les impacts métier (Business Impact)

Une compromission peut engendrer des interruptions de service, une perte de productivité, des fuites d’informations et la propagation de malwares. Pour une PME, ces effets impactent directement la continuité des opérations critiques.

Appliquer les bonnes pratiques (Best Practices)

Il est recommandé de désactiver les ports inutilisés, activer port-security, DHCP Snooping, Dynamic ARP Inspection (DAI), IP Source Guard, mettre en place 802.1X et maintenir des firmwares à jour. L’administration du switch doit être isolée dans un VLAN dédié.

Choisir les appareils courants en PME (Common SME Devices)

Les PME européennes privilégient le Cisco Catalyst 9200L pour sa stabilité, son support long terme et son intégration fluide dans Cisco DNA. L’Aruba 2930F est apprécié pour son rapport prix‑performance et sa gestion cloud via Aruba Central. Le Juniper EX2300 séduit par sa compacité, son faible niveau sonore et la simplicité d’administration offerte par Junos OS.

2. Commutateurs multicouches (Multilayer Switches)

Comprendre les fonctions opérationnelles

Les commutateurs multicouches (Multilayer Switches — MLS) combinent la commutation L2 et le routage L3 (Layer 3 — L3). Ils assurent le routage inter‑VLAN, appliquent des listes de contrôle d’accès (Access Control Lists — ACL) et structurent le cœur du réseau (Network Core).

Identifier les vulnérabilités

Les vulnérabilités incluent des ACL permissives, une segmentation insuffisante, un routage interne mal protégé et l’absence de journalisation centralisée.

Reconnaître les attaques possibles

Les attaques incluent l’accès inter‑VLAN non autorisé, l’exploitation d’ACL incorrectes et la manipulation de routes internes permettant un déplacement latéral (Lateral Movement).

Évaluer les impacts métier

Une compromission peut exposer des serveurs critiques, interrompre des services essentiels, provoquer des violations de données et perturber fortement l’activité opérationnelle.

Appliquer les bonnes pratiques

Appliquer des ACL strictes, segmenter selon le principe du moindre privilège, journaliser le trafic, sécuriser les protocoles de routage et maintenir les firmwares à jour.

Choisir les appareils courants en PME

Le Cisco Catalyst 9300 est largement adopté pour sa robustesse et ses capacités avancées. L’Aruba 3810M offre modularité et haute performance, idéal pour les architectures flexibles. Le Juniper EX4300 est particulièrement apprécié grâce à Virtual Chassis, simplifiant la gestion de plusieurs switches comme un seul équipement logique.

3. Routeurs (Routers)

Comprendre les fonctions opérationnelles

Les routeurs (Routers) assurent l’interconnexion entre réseaux internes et externes. Ils gèrent le routage dynamique, la traduction d’adresses (Network Address Translation — NAT), les connexions WAN (Wide Area Network) et les réseaux privés virtuels (Virtual Private Networks — VPN).

Identifier les vulnérabilités

Les risques proviennent de protocoles non authentifiés, de ports WAN exposés, de services d’administration accessibles ou de configurations NAT permissives.

Reconnaître les attaques possibles

Les attaques incluent l’usurpation de protocoles (OSPF/BGP Spoofing), les scans, les tentatives d’exploitation du firmware et les attaques par déni de service distribué (Distributed Denial of Service — DDoS).

Évaluer les impacts métier

Une compromission entraîne une coupure totale de la connectivité, une indisponibilité des services cloud, de la VoIP (Voice over IP), et une paralysie opérationnelle directe.

Appliquer les bonnes pratiques

Authentifier les protocoles de routage, filtrer le trafic WAN, limiter les services d’administration, maintenir les firmwares à jour et utiliser des VPN robustes.

Choisir les appareils courants en PME

Le Cisco Catalyst 1100, orienté SD‑WAN, est largement utilisé pour sa fiabilité. L’Aruba 9004 Gateway combine routage, sécurité et SD‑WAN dans un format compact. Le Juniper SRX300 se distingue par sa polyvalence, offrant à la fois les fonctions de routeur et de pare‑feu.

4. Pare-feux nouvelle génération (Next-Generation Firewalls — NGFW)

Comprendre les fonctions opérationnelles

Les pare‑feux NGFW (Next‑Generation Firewalls) inspectent le trafic en profondeur (Deep Packet Inspection — DPI), appliquent des règles applicatives, contrôlent les utilisateurs (User Identification — User‑ID), et intègrent un système de prévention d’intrusion (Intrusion Prevention System — IPS).

Identifier les vulnérabilités

Les vulnérabilités proviennent de règles permissives, de signatures IPS non mises à jour, de ports inutiles exposés, ou d’interfaces de gestion accessibles.

Reconnaître les attaques possibles

Les attaques incluent l’évasion DPI, le contournement des règles, l’exploitation de failles de firmware, ou la saturation par DDoS.

Évaluer les impacts métier

Un NGFW compromis expose tout le réseau interne, impactant la disponibilité, la confidentialité, l’intégrité et la continuité des opérations.

Appliquer les bonnes pratiques

Appliquer une politique « blocage par défaut » (Default Deny), limiter les services exposés, isoler la gestion, maintenir les signatures IPS et surveiller les logs.

Choisir les appareils courants en PME

Les PME utilisent fréquemment le Cisco Firepower 1010 pour son efficacité et sa simplicité. L’Aruba EdgeConnect est apprécié pour les environnements SD‑WAN. Le Juniper SRX320 offre un excellent rapport coût‑performance pour les petites infrastructures.

5. Contrôleurs Wi‑Fi (Wireless LAN Controllers — WLC)

Comprendre les fonctions opérationnelles

Les contrôleurs Wi‑Fi (Wireless LAN Controllers — WLC) centralisent la gestion des points d’accès, optimisent la couverture radio, appliquent les politiques de sécurité et assurent une expérience sans fil cohérente.

Identifier les vulnérabilités

Les vulnérabilités incluent des mots de passe faibles, des SSID mal configurés, un manque de séparation invité/entreprise et des mises à jour insuffisantes.

Reconnaître les attaques possibles

Les attaques incluent les points d’accès malveillants (Rogue Access Points), les attaques de désauthentification et l’exploitation de réseaux invités mal isolés.

Évaluer les impacts métier

Une compromission Wi‑Fi peut interrompre les services mobiles, exposer des identifiants et ouvrir un accès indirect au réseau interne.

Appliquer les bonnes pratiques

Utiliser WPA3‑Enterprise, activer 802.1X, segmenter les réseaux invités, maintenir le firmware et surveiller les AP suspects.

Choisir les appareils courants en PME

Cisco Catalyst 9800‑CL est largement adopté pour sa flexibilité cloud. L’Aruba 7205 offre une performance solide et une gestion fiable. Juniper Mist Edge permet une gestion cloud et une optimisation IA appréciée dans les environnements modernes.

6. Points d’accès Wi‑Fi (Wireless Access Points — WAP)

Comprendre les fonctions opérationnelles

Les points d’accès Wi‑Fi (Wireless Access Points — WAP) assurent la connectivité sans fil, la couverture radio, le roaming et la sécurité du trafic.

Identifier les vulnérabilités

Les vulnérabilités incluent des protocoles faibles, un isolement client absent, des ports Ethernet exposés et des firmwares non maintenus.

Reconnaître les attaques possibles

Les attaques incluent les jumeaux maléfiques (Evil Twin), les attaques de désauthentification, l’écoute passive (Sniffing) et le craquage de mots de passe Wi‑Fi.

Évaluer les impacts métier

Des interruptions Wi‑Fi affectent la mobilité, la productivité, les interactions clients et les opérations terrain.

Appliquer les bonnes pratiques

Activer WPA3‑Enterprise, isoler les clients, segmenter les flux via VLAN, surveiller les AP suspects et maintenir les firmwares.

Choisir les appareils courants en PME

Les PME utilisent souvent les Cisco Catalyst 9115AX pour leur stabilité et leur performance en Wi‑Fi 6. L’Aruba AP‑515 offre une couverture excellente et une gestion centralisée. Le Juniper Mist AP43 est prisé pour son optimisation par IA.

7. Interfaces réseau (Network Interface Cards — NIC)

Comprendre les fonctions opérationnelles

Les interfaces réseau (Network Interface Cards — NIC) fournissent la connexion physique entre appareils et réseau. Elles gèrent l’adresse MAC, la négociation de vitesse et la transmission des trames.

Identifier les vulnérabilités

Les vulnérabilités incluent des pilotes obsolètes, l’usurpation MAC, l’absence de protections L2 et un contrôle physique insuffisant.

Reconnaître les attaques possibles

Les attaques incluent l’usurpation MAC (MAC Spoofing), l’injection de paquets malveillants et l’exploitation de failles dans les pilotes.

Évaluer les impacts métier

Les risques incluent des accès non autorisés, la perturbation de services critiques et des fuites de données sensibles.

Appliquer les bonnes pratiques

Mettre à jour les pilotes, activer port-security, surveiller les adresses MAC et désactiver les ports inutilisés.

Choisir les appareils courants en PME

Les entreprises utilisent principalement les Cisco UCS VIC 1457 sur les serveurs UCS, les cartes HPE ProLiant 1GbE pour leur compatibilité et leur stabilité, et les interfaces Juniper JNIC‑10G‑SR utilisées pour les serveurs intégrés dans un environnement Juniper.

8. Supports physiques réseau (Network Media)

Comprendre les fonctions opérationnelles

Les supports physiques réseau — câbles cuivre, fibre optique, modules optiques — transportent les données entre équipements. Ils influencent directement la performance et la stabilité du réseau.

Identifier les vulnérabilités

Les vulnérabilités incluent l’accès physique non sécurisé, l’interception de câbles, les baies ouvertes et l’utilisation de câbles de mauvaise qualité.

Reconnaître les attaques possibles

Les attaques incluent l’interception de trafic (Tapping), l’ajout de dispositifs espions, le sabotage et la dégradation physique.

Évaluer les impacts métier

Les conséquences incluent interruptions réseau, pertes de données, indisponibilité des applications critiques et impacts réglementaires.

Appliquer les bonnes pratiques

Sécuriser physiquement les salles réseau, verrouiller les baies, utiliser des câbles certifiés et surveiller les accès.

Choisir les appareils courants en PME

Les PME utilisent très largement les modules Cisco SFP‑10G‑SR, les modules Aruba SFP+ LC SR 10G et les modules Juniper EX‑SFP‑10GE‑SR pour des interconnexions fibre fiables et éprouvées.

Conclusion

L’infrastructure réseau (Network Infrastructure) constitue un pilier stratégique pour la sécurité, la performance et la résilience opérationnelle des PME. Maîtriser les vulnérabilités, comprendre les vecteurs d’attaque et appliquer les bonnes pratiques est essentiel pour garantir la continuité d’activité et protéger les données sensibles.