TP 002

🔐Sécurité de port (Port Security)

Domaine : Sécurité couche 2 (Layer 2 Security)

⏱ 60–90 min | 🎯 Intermédiaire

Assurez-vous d’avoir configuré votre environnement avant de télécharger l’activité.

1. Contexte

Dans un réseau local d’entreprise, les commutateurs (Switches) apprennent automatiquement les adresses physiques (MAC) des équipements connectés à leurs ports.

Cette fonction peut être exploitée par un individu malveillant pour saturer la mémoire du commutateur ou usurper l’identité d’un appareil de confiance.

La sécurité de port (Port Security) permet de limiter et de contrôler les adresses MAC autorisées sur un port donné, renforçant ainsi la protection du réseau contre plusieurs types d’attaques de niveau 2.

⚙️ Pré-requis

Avant de commencer ce TP, assurez-vous que :

– Packet Tracer est installé et fonctionnel

– Votre environnement de travail est prêt

2. Objectifs du laboratoire

À l’issue du travail pratique, vous serez en mesure de :

- Comprendre le fonctionnement de la sécurité de port sur un commutateur Cisco.

- Identifier les attaques de niveau 2 : inondation de MAC (MAC Flooding), usurpation de MAC (MAC Spoofing) et épuisement DHCP (DHCP Starvation).

- Configurer un port en mode accès sécurisé.

- Tester les différents modes de réaction à une violation :

arrêt (shutdown),restriction (restrict),protection (protect). - Vérifier et dépanner à l’aide des commandes de supervision Cisco IOS.

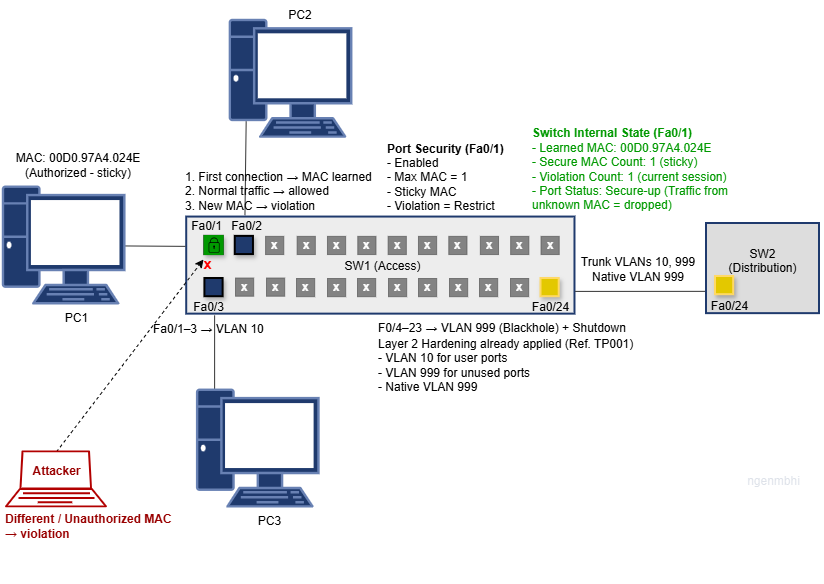

3. Topologie

4. Concept étudié

La sécurité de port (Port Security) permet :

- De limiter le nombre de MAC autorisées par port (valeur par défaut : 1).

- De définir une liste de MAC fixes ou d’autoriser l’apprentissage automatique.

- De spécifier une réaction en cas de non-conformité :

| Mode de réaction | Description |

|---|---|

shutdown | Le port passe en état désactivé (err-disabled). |

restrict | Le trafic non autorisé est bloqué et un message est consigné (syslog/SNMP). |

protect | Le trafic non autorisé est bloqué silencieusement sans alerte. |

5. Scénario d’attaque

L’administrateur autorise PC1 à se connecter sur Fa0/1.

Un utilisateur malveillant débranche ce PC et connecte un laptop sur le même port, envoyant des trames Ethernet avec une autre adresse MAC.

Le but est d’observer la réaction du commutateur selon le mode de sécurité choisi.

6. Analyse avant configuration

Sans sécurité de port :

- le commutateur apprend toutes les MAC reçues dynamiquement ;

- une inondation de MAC peut saturer la table CAM, provoquant un comportement de type HUB (diffusion de tout le trafic).

Avec la sécurité de port active :

- la limite d’apprentissage est respectée ;

- les adresses non autorisées sont bloquées ;

- un signalement (ou une désactivation) se produit selon le mode défini.

7. Travaux pratiques (Labs)

Configurer la sécurité de port sur Fa0/1 du commutateur SW1 pour autoriser uniquement PC1 (MAC: 00D0.97A4.024E) et détecter la violation si autre terminal est branché à sa place.

- Activer la sécurité de port sur Fa0/1 +20 pts

- Autoriser maximum 1 adresse MAC à se connecter sur Fa0/1 (Maximum MAC Addresses) +10 pts

- Activer l’apprentissage automatique (Sticky MAC Addresses) +20 pts

- En cas de violation du port Fa0/1, bloquer le trafic, permettre la journalisation de l’activité sans désactiver le port. (Violation Mode) +10 pts

- Verifier l’état du port avant violation

- Tester la connectivité entre PC1 et PC3 afin d’ajouter l’address MAC de PC1 (réussite attendue) +20 pts

- Débrancher PC1 et connecter un laptop sur Fa0/1 puis tester la connectivité entre le laptop et PC3 (echec attendue) +20 pts

- Verifier l’état du port après violation

Une fois votre environnement prêt, téléchargez l’activité suivante :

8. Solution type

sw1> enable

sw1# configure terminal

sw1(config)# interface fa0/1

! 0 — Configurer le port en mode administratif static access afin que l’activation soit possible

sw1(config-if)# switchport mode access

! 1 — Préparer le port

sw1(config-if)# switchport port-security

! 2 — Définir le nombre maximal d’adresses MAC (1 par défaut)

sw1(config-if)# switchport port-security maximum 1

! 3 — Activer l’apprentissage automatique (sticky)

sw1(config-if)# switchport port-security mac-address sticky

! 4 — Définir le mode de réaction (exemple : restriction)

sw1(config-if)# switchport port-security violation restrict

! 5 — Sauvegarde

sw1(config-if)# end

sw1# copy running-config startup-config

9. Vérification et tests

1. Connexion autorisée

- Connectez PC1 sur FastEthernet0/1.

- Testez la communication (

ping) vers PC2 ou PC3. - Le trafic doit circuler normalement.

2. Connexion non autorisée

- Débranchez PC1 et connectez un laptop.

- Observez le comportement du port selon le mode configuré :

| Mode configuré | Comportement du port | Journalisation |

|---|---|---|

shutdown | Port désactivé (err-disabled) | Oui |

restrict | Trafic bloqué, port actif | Oui |

protect | Trafic bloqué, port actif | Non |

3. Diagnostic et supervision

! Afficher les ports de commutateur sur lesquels la sécurité de port est activée.

sw1# show port-security

! Afficher les propriétés de sécurité de port de fa0/1: état du port, mode de violation, etc.

sw1# show port-security interface fa0/1

! Afficher la table des adresses MAC des port sécurisés

sw1# show port-security address

! Afficher la table CAM des adresses MAC appris dynamiquement et statiquement par le commutateur

sw1# show mac address-table

🧪 Questions de validation

- Quelle commande permet d’activer la sécurité de port (Port Security) sur une interface ?

- Quel mode de violation bloque le trafic tout en gardant le port actif et en générant des logs ?

- Quelle est la différence entre les modes restrict et protect ?

- Pourquoi est-il recommandé d’utiliser mac-address sticky ?

- Quelle commande permet de vérifier les adresses MAC sécurisées ?

💡 Astuce

La fonctionnalité Sticky MAC (MAC persistante) permet d’enregistrer automatiquement les adresses MAC autorisées dans la configuration du commutateur (switch).

Cela simplifie la gestion tout en renforçant la sécurité du réseau.

⚠️ Attention

Une mauvaise configuration de la sécurité de port peut entraîner la désactivation d’un port (état err-disabled).

Assurez-vous de bien tester votre configuration avant de l’appliquer en environnement de production.

10. Conclusion

La sécurité de port (Port Security) est une fonctionnalité simple mais déterminante dans la protection des réseaux de couche 2. Elle renforce la confidentialité et l’intégrité des communications en limitant les sources autorisées à chaque port du commutateur. Grâce à ce mécanisme, l’administrateur réseau peut :

- Empêcher la saturation de la table CAM par des attaques d’inondation (MAC Flooding).

- Bloquer l’usurpation d’adresses MAC par des utilisateurs non autorisés.

- Désactiver automatiquement ou restreindre les ports lorsqu’une anomalie est détectée.

- Surveiller les compteurs de violations et recevoir des alertes via journalisation (syslog) ou supervision (SNMP).

- Bonnes pratiques recommandées :

- Utiliser systématiquement

port-securitysur tous les ports d’accès. - Activer le mode

stickypour conserver les adresses connues. - Définir un

maximumadapté (par exemple : 2 pour un PC avec téléphone VoIP). - Réagir aux violations selon l’environnement :

restricten production,shutdownen test. La sécurité de port constitue un premier niveau de défense local, mais doit être combinée avec d’autres mesures de sécurité pour offrir une protection complète de la couche 2.

- Utiliser systématiquement

11. Extension (optionnel)

Les manipulations suivantes permettent d’approfondir le concept et de simuler des scénarios plus avancés.

a. Définir une durée d’expiration (aging time)

sw1(config-if)#switchport port-security aging type inactivity

Cette configuration supprime automatiquement une adresse MAC après 10 minutes d’inactivité, permettant de gérer les connexions temporaires ou itinérantes.

b. Ajouter une adresse MAC fixe

Les adresses saisies manuellement sont considérées comme permanentes et priorisées dans la table sécurisée.

Idéal pour des équipements critiques : serveurs, imprimantes réseau ou bornes d’accès.

c. Effacer la table d’adresses sécurisées

Cette commande réinitialise la base de données des adresses connues, utile lors de la remise à zéro d’un laboratoire ou du redéploiement d’équipements.

d. Combiner avec d’autres mécanismes Cisco

Pour un réseau robuste, combinez la sécurité de port avec :

- Surveillance DHCP (DHCP Snooping) — bloque les serveurs DHCP illégitimes.

- Inspection ARP dynamique (Dynamic ARP Inspection) — empêche l’usurpation ARP.

- Filtrage IP Source (IP Source Guard) — associe les adresses IP et MAC légitimes.

Références

- Cisco Networking Academy – CCNAv7 : Switching, Routing and Wireless Essentials

- Siegfried Lazar – CCNAv7 Exercice 34.10 : Port Security

- Cisco SAFE – Bonnes pratiques de sécurité de niveau 2

- RFC 826 – Address Resolution Protocol (ARP)

- IEEE 802.1Q – VLAN Tagging Standard