Architecure réseau PME (Network Architecture SME)

Comprendre comment concevoir une architecture réseau sécurisée, performante et adaptée aux besoins d’une PME.

Introduction

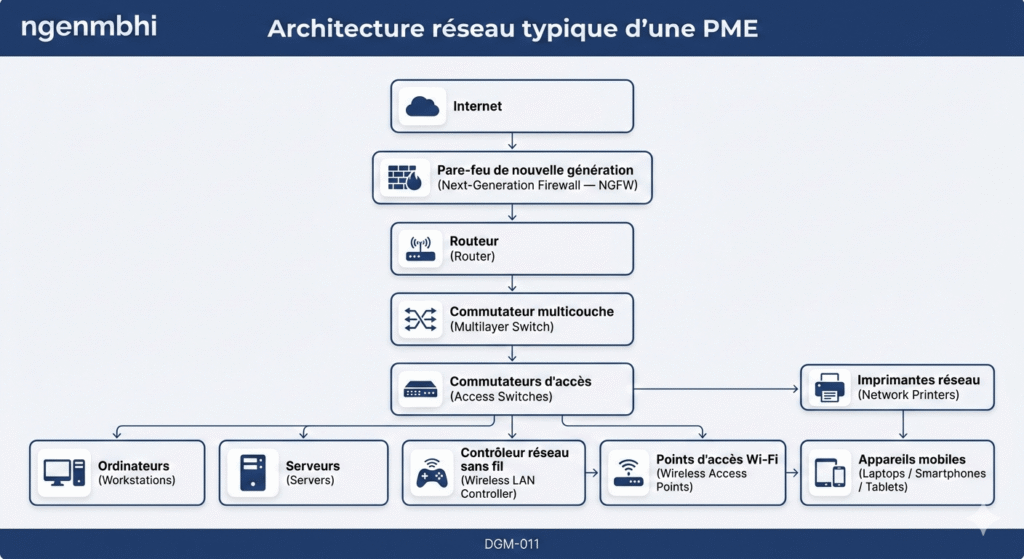

L’architecture réseau d’une PME (Typical SME Network Architecture) est pensée pour être simple, performante, évolutive et sécurisée. Elle relie les utilisateurs, les serveurs, les appareils mobiles et Internet, tout en assurant la protection des données, la disponibilité des services et la continuité des opérations.

Comprendre cette architecture globale permet de visualiser comment les différents composants — pare‑feu, routeur, commutateurs, Wi-Fi et équipements utilisateurs — s’articulent pour former un environnement cohérent.

Cette page détaille chaque élément représenté dans le visuel ci‑dessous : son rôle, ses vulnérabilités (Vulnerabilities), les attaques possibles (Attack Vectors), les impacts métier (Business Impact) et les bonnes pratiques (Best Practices).

1. Internet (Internet)

Comprendre les fonctions opérationnelles (Operational Functions)

Internet représente la porte d’entrée et de sortie des communications externes : services cloud, e‑mail, télétravail, fournisseurs, partenaires et clients. C’est la zone la plus exposée car elle met directement l’entreprise en relation avec des réseaux non maîtrisés.

Identifier les vulnérabilités (Vulnerabilities)

Par nature, Internet est une zone hostile. Les vulnérabilités proviennent des flux non filtrés, des scans automatisés, des tentatives d’exploits massifs, ou de la présence de services exposés non sécurisés. Internet ne doit jamais être considéré comme une zone de confiance (Untrusted Zone).

Reconnaître les attaques possibles (Attack Vectors)

Les attaques courantes incluent les saturations par déni de service distribué (Distributed Denial of Service — DDoS), les scans réseau, les tentatives de connexion sur ports exposés, les attaques sur VPN, ou encore les attaques applicatives visant les services publiés.

Évaluer les impacts métier (Business Impact)

Une attaque issue d’Internet peut entraîner une perte d’accès aux services cloud, une interruption des communications, une indisponibilité des outils métiers, ou une compromission directe du système d’information (Information System — IS).

Appliquer les bonnes pratiques (Best Practices)

Limiter l’exposition externe, utiliser un pare‑feu nouvelle génération (NGFW), filtrer le trafic entrant, sécuriser chaque service exposé, surveiller les flux en continu et appliquer une stratégie Zero Trust en bordure réseau.

2. Pare-feu de nouvelle génération (Next-Generation Firewall — NGFW)

Comprendre les fonctions opérationnelles

Le pare‑feu NGFW constitue le premier rempart entre Internet et le réseau interne. Il filtre le trafic, inspecte les paquets en profondeur (Deep Packet Inspection — DPI), applique les règles de sécurité, identifie les utilisateurs (User Identification — User‑ID) et bloque les menaces via le système de prévention d’intrusion (Intrusion Prevention System — IPS).

Identifier les vulnérabilités (Vulnerabilities)

Les failles proviennent de règles trop permissives, d’un mauvais contrôle des services exposés, d’interfaces d’administration non isolées ou de signatures IPS non actualisées.

Reconnaître les attaques possibles (Attack Vectors)

Les attaques incluent le contournement de politiques, l’exploitation de vulnérabilités du firmware, les attaques par saturation, ainsi que les techniques d’évasion DPI.

Évaluer les impacts métier (Business Impact)

Si le pare‑feu est contourné ou compromis, l’ensemble du réseau interne devient exposé. Les impacts incluent perte de disponibilité, infiltration de menaces, exfiltration de données sensibles et interruptions critiques de service.

Appliquer les bonnes pratiques (Best Practices)

Appliquer une politique de blocage par défaut (Default Deny), limiter les ports ouverts, isoler totalement l’administration, activer IPS/IDS, maintenir le firmware et surveiller les journaux en continu.

3. Routeurs (Routers)

Comprendre les fonctions opérationnelles

Le routeur (Router) relie le pare‑feu au cœur LAN. Il gère le routage statique ou dynamique, les protocoles WAN (Wide Area Network), la traduction d’adresses (Network Address Translation — NAT), les tunnels VPN (Virtual Private Network) et l’interconnexion multisite.

Identifier les vulnérabilités (Vulnerabilities)

Les risques proviennent de protocoles non authentifiés, de ports ouverts sur l’interface WAN, d’une administration accessible depuis l’extérieur ou de règles NAT mal configurées.

Reconnaître les attaques possibles (Attack Vectors)

Les attaques comprennent l’usurpation de protocoles (OSPF/BGP Spoofing), les scans, les exploits de firmware, ou les attaques par saturation ciblant l’interface WAN.

Évaluer les impacts métier (Business Impact)

Une compromission du routeur coupe l’entreprise du monde extérieur : plus de cloud, plus de VoIP, plus de services distants — une paralysie totale pour les équipes et les opérations.

Appliquer les bonnes pratiques (Best Practices)

Authentifier les protocoles de routage, filtrer strictement le trafic WAN, restreindre les services d’administration, maintenir le firmware et utiliser des VPN robustes.

4. Commutateur multicouche (Multilayer Switch)

Comprendre les fonctions opérationnelles

Le commutateur multicouche (Multilayer Switch — MLS) est le cœur LAN. Il assure le routage inter‑VLAN, applique les listes de contrôle d’accès (Access Control Lists — ACL), agrège les flux, et interconnecte l’accès, le Wi‑Fi et les serveurs.

Identifier les vulnérabilités (Vulnerabilities)

Les vulnérabilités proviennent d’ACL mal configurées, d’un cloisonnement insuffisant entre zones sensibles, ou d’un manque de segmentation interne (East‑West Segmentation).

Reconnaître les attaques possibles (Attack Vectors)

Les attaques incluent les accès inter‑VLAN non autorisés, les manipulations de routage interne, ou l’exploitation de failles ACL pour contourner les protections.

Évaluer les impacts métier (Business Impact)

Une compromission du cœur LAN expose directement les serveurs internes, interrompt des applications critiques et permet un déplacement latéral rapide dans l’entreprise.

Appliquer les bonnes pratiques (Best Practices)

Appliquer des ACL strictes, renforcer la segmentation, centraliser les logs, maintenir à jour le firmware et respecter le principe du moindre privilège dans les flux internes.

5. Commutateurs d’accès (Access Switches)

Comprendre les fonctions opérationnelles

Les commutateurs d’accès (Access Switches) connectent les utilisateurs, imprimantes et équipements au réseau interne. Ils assurent la commutation L2, les VLAN et la gestion du trafic local.

Identifier les vulnérabilités (Vulnerabilities)

Ports non sécurisés, absence de protections ARP/DHCP, firmware obsolète, ou 802.1X non activé.

Reconnaître les attaques possibles (Attack Vectors)

Usurpation ARP, sauts de VLAN, serveurs DHCP malveillants, saturation de la table MAC.

Évaluer les impacts métier (Business Impact)

Coupures réseau locales, interception de données, perturbations opérationnelles, propagation de malwares.

Appliquer les bonnes pratiques (Best Practices)

Activer 802.1X, port-security, DHCP Snooping, Dynamic ARP Inspection (DAI), IP Source Guard, segmenter et mettre à jour régulièrement.

6. Contrôleur Wi‑Fi (Wireless LAN Controller)

Comprendre les fonctions opérationnelles

Le contrôleur Wi‑Fi (Wireless LAN Controller — WLC) gère les points d’accès, optimise la couverture radio, applique les politiques de sécurité et centralise la supervision.

Identifier les vulnérabilités (Vulnerabilities)

Mauvaise configuration des SSID, absence d’isolation invité/entreprise, faiblesses de protocole, mots de passe de gestion non durcis.

Reconnaître les attaques possibles (Attack Vectors)

Points d’accès malveillants (Rogue AP), attaques de désauthentification, détournement du réseau invité, attaques sur le plan de gestion.

Évaluer les impacts métier (Business Impact)

Perte de connectivité, fuite d'identifiants, accès non autorisé au LAN, interruption d’activités mobiles.

Appliquer les bonnes pratiques (Best Practices)

WPA3‑Enterprise, segmentation, détection de Rogue AP, surveillance radio, mises à jour fréquentes.

7. Points d’accès Wi‑Fi (Wireless Access Points)

Comprendre les fonctions opérationnelles

Les points d’accès Wi‑Fi (Wireless Access Points — WAP) connectent les appareils mobiles et assurent la couverture radio, le roaming et la sécurité des communications sans fil.

Identifier les vulnérabilités (Vulnerabilities)

Protocoles insuffisants, absence d’isolation client, ports Ethernet exposés, firmware non maintenu.

Reconnaître les attaques possibles (Attack Vectors)

Jumeaux maléfiques (Evil Twins), écoute passive (Sniffing), désauthentification, intrusion via Wi‑Fi vers le LAN.

Évaluer les impacts métier (Business Impact)

Perturbation des ventes, du support client, des équipes terrain, perte de productivité et risque de fuite d’informations.

Appliquer les bonnes pratiques (Best Practices)

WPA3‑Enterprise, isolement client, VLAN dédiés, détection des AP illégitimes et mises à jour régulières.

8. Équipements utilisateurs (Endpoints)

Les équipements utilisateurs regroupent les postes de travail, serveurs, imprimantes réseau et appareils mobiles.

Ils constituent la dernière étape du flux réseau… et souvent la première cible d’une attaque.

8.1 Ordinateurs (Workstations)

Comprendre

Les ordinateurs génèrent l’essentiel du trafic interne et accèdent aux applications critiques.

Vulnérabilités

Systèmes non mis à jour, absence de solution de détection et réponse (Endpoint Detection and Response — EDR), phishing, configurations locales faibles.

Attaques possibles

Ransomware, vol d’identifiants, escalade de privilèges.

Impacts

Blocage des activités, perte de données, propagation interne.

Bonnes pratiques

EDR, authentification multifacteur (Multi‑Factor Authentication — MFA), mises à jour, modèle Zero Trust Workstation.

8.2 Serveurs (Servers)

Comprendre

Les serveurs hébergent les données, applications métier, bases et services essentiels.

Vulnérabilités

Ports ouverts, services exposés, segmentation insuffisante.

Attaques possibles

Intrusions, exploits, exfiltration.

Impacts

Perte de données, interruption d’applications critiques.

Bonnes pratiques

Segmentation serveur, durcissement, sauvegardes sécurisées.

8.3 Imprimantes réseau (Network Printers)

Comprendre

Souvent négligées, elles constituent pourtant des points d’entrée physiques et logiques.

Vulnérabilités

Identifiants par défaut, firmware non mis à jour.

Attaques possibles

Pivot réseau, interception de documents.

Impacts

Fuite d’informations, accès non autorisé.

Bonnes pratiques

Changement de mots de passe, VLAN isolé.

8.4 Appareils mobiles (Mobile Devices)

Comprendre

Les appareils mobiles représentent un risque élevé par leur mobilité et leur connectivité Wi‑Fi.

Vulnérabilités

Sécurité Wi‑Fi faible, absence de gestion de flotte (Mobile Device Management — MDM), perte ou vol physique.

Attaques possibles

Evil Twin, vol d’identifiants, intrusion LAN.

Impacts

Fuite de données, compromission du Wi‑Fi.

Bonnes pratiques

MDM, Wi‑Fi sécurisé, MFA, chiffrement complet.

Conclusion

L’architecture réseau d’une PME moderne repose sur un ensemble cohérent : pare‑feu robuste, routage contrôlé, segmentation de qualité, Wi‑Fi sécurisé et endpoints maîtrisés.

Une surveillance continue, un durcissement régulier et une approche méthodique permettent d’assurer la résilience, la productivité et la conformité du système d’information.